Certes je reste convaincu que Nabu Casa est la meilleur solution pour connecter de manière sécure son instance Home Assistant depuis l’extérieur. Vous soutenez ainsi le projet et bénéficiez de l’intégration de services cloud comme Alexa et Google Assistant.

Après, pour des raisons financière ou une utilisation peu intensive de HA, il est compréhensible de ne pas vouloir payer cette souscription. De plus, Nabu Casa n’autorise qu’une connexion à un seul serveur Home Assistant et vous ne voulez peut-être ne pas repayer pour une résidence secondaire.

D’autres solutions gratuites comme Duck DNS demandent d’ouvrir un port sur votre box internet, ce qui n’est pas forcément souhaitable.

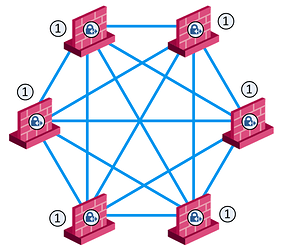

Une solution pour ne pas avoir à ouvrir de ports est d’utiliser un mesh VPN network, et Tailscale est une solution de choix.

Tailscale est gratuit jusqu’à 20 devices.

Principe

Vous installez Tailscal sur différentes machines et cela crée un réseau VPN qui permet aux machines connectées de se « voir » entre elles.

Pour prendre une image simple, c’est un peu comme si vos machines étaient reliées entre elles via à un même réseau wifi.

Donc si vous installer Tailscale sur votre Home Assistant et votre mobile, vous pourrez depuis votre mobile accéder à Home Assistant grâce à une adresse IP fournit par Tailscale.

Installation

C’est très rapide :

-

Vous créez un compte sur Tailscale

-

Vous installez Tailscale sur Home Assistant (

Module complémentairepuis ajouter le moduleTailscale), ouvrez l’interface web et vous connectez avec votre compte Tailscale. Ce sera automatique si votre browser est déja ouvert sur Tailscale.

-

Vous installez Tailscale sur la ou les machines ou vous voulez accéder Home Assistant (PC ou mobile) .

-

L’interface Tailscale vous affichera les machines connectées : repérer l’adresse IP de HomeAssistant et accédez à votre interface HA en rajoutant :8123 (100.99.22.22:8123 dans l’exemple ci-dessous).

Je sais qu’il y a dans la communauté des experts réseaux, et leurs avis sur le niveau de sécurité de cette solution seront les bienvenus.