Hello tous,

Je viens de publier un gros RetEx sur la mise en place d’un système de surveillance réseau domestique passif, évidemment le résultat remonte sur Home Assistant.

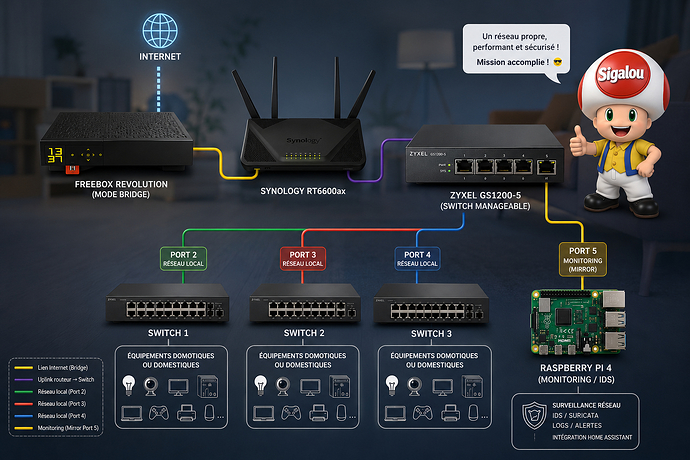

L’objectif : surveiller l’activité réseau de la maison sans modifier l’infrastructure existante et sans risque pour la stabilité du réseau.

Le principe est assez simple :

- je ne touche quasiment pas au réseau actuel ni à Home Assistant ;

- j’ajoute un switch manageable capable de faire du port mirroring ;

- le switch duplique le trafic réseau vers un Raspberry Pi ;

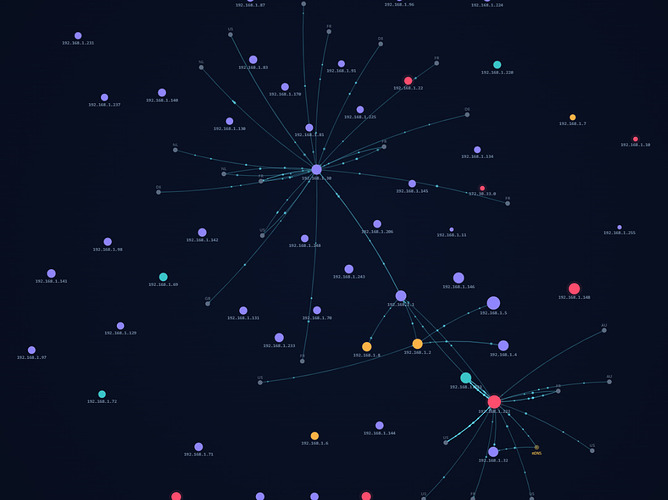

- le Raspberry analyse les flux avec Suricata ;

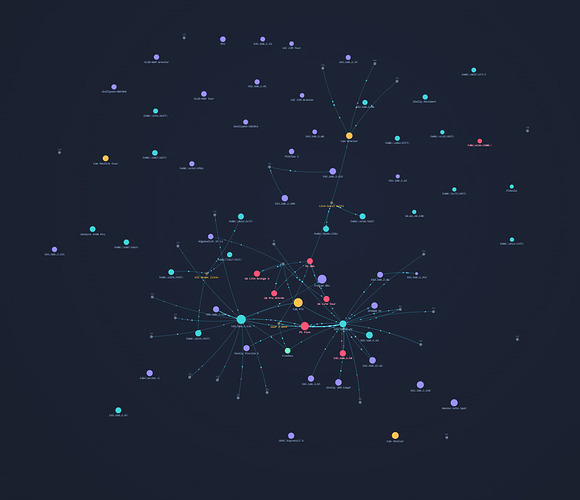

- Home Security Assistant centralise ensuite les informations de sécurité dans Home Assistant.

Le tout reste totalement passif :

- aucun impact sur les performances ;

- aucune coupure réseau possible ;

- aucune dépendance critique ;

- et une excellente visibilité sur ce qui se passe réellement sur le réseau domestique.

J’ai essayé de détailler toute l’installation pas à pas, avec :

- le câblage ;

- la configuration du switch ;

- l’installation du Raspberry ;

- Suricata ;

- softflowd ;

- Home Security Assistant ;

- les pièges à éviter ;

- et beaucoup de captures d’écran.

Franchement, même sans reproduire exactement l’installation, la lecture permet déjà de mieux comprendre comment fonctionne réellement un réseau domestique moderne ![]() Je me suis régalé, je vous partage tout.

Je me suis régalé, je vous partage tout.

Evidemment un immense merci à @domo-monster qui nous propose son intégration Home Security Assistant : une pépite, non, une merveille à découvrir sans attendre.

Et si certains veulent se lancer, je serai ravi d’aider. Je ferai surement un RetEx sur l’intégration sur le Dasboard, prochaine étape…